-

Posts

205 -

Joined

-

Last visited

-

Days Won

1

Content Type

Profiles

Forums

Gallery

Downloads

Blogs

Events

Posts posted by edm

-

-

13 минуты назад, vasek00 сказал:

Первое вы уверены что сделали - сброс настроек, не на словах что нажали кнопку сброс к заводским или через WEB?

подтверждаю, через веб-интерфейс сделал сброс.

14 минуты назад, vasek00 сказал:Второе можно было проверить - конфиг что в нем и как.

вникнуть в дело конфигов особого желания нет: разобраться, что какая переменная за что работает, по какому алгоритму работает и т.д.

Всё должно работать из коробки.

-

почему тогда при

50 минут назад, edm сказал:4. сделал сброс настроек.

всё еще

51 минуту назад, edm сказал:5. проверил запрет доступа в интернет. Всё еще не блокирует.

?

-

3 минуты назад, r13 сказал:

У вас в макси в файрволе для сегментов home и guest исходящие соединения по 80 и 443 порту разрешены, скорее всего изза этого.

дождемся ответа админов

-

@Le ecureuil, спешу сообщить, что сам починил.

Мои действия.

1. обновился до firmware_2.10.A.5.0-8 (у меня почти все копмоненты включены)

2. проверил запрет доступа в интернет. Всё еще не блокирует.

3. сделал backup firmware_2.10.A.5.0-8 и startup-config.txt

4. сделал сброс настроек.

5. проверил запрет доступа в интернет. Всё еще не блокирует.

6. установил специально firmware_mini (т.е. там только компоненты "Интерфейкс Wi-Fi", "Интерфейс USB", 3 компонента из Mods, "Ограничения скорости интернета", "Общий доступ к файлам и принтенам", "Интернет фильтр Яндекс.DNS", "FTP-сервер", "Поддержка USB-накопителей", "Контроль доступа к папкам" и "Поддержка открытых пакетов".

7. проверил запрет доступа в интернет. О! блокирует.

8. из backup'a восстановил только firmware_2.10.A.5.0-8

9. проверил запрет доступа в интернет. О! блокирует.

[ еще не проверил с startup-config.txt из backup'a. Сейчас проверю и отпишусь тут.]

Итак.

10. сделал backup startup-config_mini.txt (на этом инет блокируется)

11. восстановил из backup'a startup-config.txt (на этом инет не блокируется)

12. проверил запрет доступа в интернет. Всё еще не блокирует.

13. потом снова восстановил из backup'a startup-config_mini.txt

14. проверил запрет доступа в интернет. О! снова блокирует.

Хмм.

Вам надо проанализировать и сравнить файлы startup-config_mini.txt и startup-config.txt. И понять, в чем дело.

-

В 04.08.2017 в 16:11, vasek00 сказал:

edm, если стоит Entware то может стоит посмотреть на :

- заблокирован выход в интернет => пакетики заворачиваются на DROP в HOTSPOT_FWD, счетчик должен расти выхода нет

- разрешаем выход в интернет => пакетики на RETURN в HOTSPOT_FWD, счетчик растет выход есть

и проверьте сам файл конфиг на данную тему разделы

- ip hotspot

- ip dhcp host на клиента

не понимаю как им пользоваться. я не знаток в линуксе.

-

махнули рукой на мою проблему

-

В 08.08.2017 в 14:42, Le ecureuil сказал:

Попробуйте отключить opkg:

>> no opkg disk

>> system config-save

Перезагрузиться и после этого снова выполнить тест "включил диагностику, включил запрет инета, полезь в гугл, выключил диагностику"

(вернуть обратно

>> opkg disk b2e285a0-e096-48f3-a225-d99237c22b6f:

>> system config-save )

Если все равно есть доступ

да, все равно есть доступ.

В 08.08.2017 в 14:42, Le ecureuil сказал:тогда попробовать с отключением ppe hardware и ppe software (перезагрузка не нужна):

>> no ppe hardware

>> no ppe software

(config)> no ppe hardware

Command::Base error[7405600]: no such command: ppe.

(config)> no ppe software

Command::Base error[7405600]: no such command: ppe.

нет такой команды.

-

В 04.08.2017 в 20:07, edm сказал:

удалил IPv6 , но до сих пор не блокируется инет

В 05.08.2017 в 00:07, Le ecureuil сказал:@edm Необходим self-test после момента включения блокировки хоста, и чтобы после этого оставался доступ.

Интересно, ведуться уже разработки по исправлению этого бага?

-

удалил IPv6 , но до сих пор не блокируется инет

-

6 минут назад, Le ecureuil сказал:

А тема все ближе и ближе к "Курилке"

блин. по каким причинам не хотите принимать фильтр и к IPv6?

В крайный случай удалю "Opkg kernel netfilter modules" вместе с "IPv6". но это не выход. это тупо ухода от проблем.

что потеряю , если удалю "Opkg kernel netfilter modules"?

-

НОВЫЙ БАГ. Хочу удалить компонент и снимаю галочку с "IPv6" в разделе "Обновления", жму "установить" прошивку. И после окончания процесса. Захожу в раздел "Обновления" и вижу, что не удалился компонент "IPv6".

Два раза так попробовал - так и не удалился "IPv6".

-

наверное, мой оператор Мегафон не предоставляет IPv6, отсюда следует, что с установленным компонентом "IPv6" возникает Баг - и не блокирует интернет (с этой точки зрения(=. хоть и помню это:

1 час назад, r13 сказал:все что касается firewall-ограничений, пробросов итд на кинетике относится только к ipv4. ipv6 firewall никак дополнительно не настраивается. Только доступ из вне закрыт и все.

Поэтому если включен и работает ipv6 все эти запреты не сработают.

)

-

хмм, @Le ecureuil, сказали так, как будто с аналогом "мы будем блокировать http, а httpS - ваши проблемы". Так же нельзя.

IPv4 и IPv6 связаны настолько сильно, как связаны http и httpS.

Если, условно говоря, фантазируя, в 2020 года откажуться от IPv4, то что? то все переключатся на IPv6, и Кинетик останется без инстумента блокировки пользователей доступа в инет.

Кроме того,

«После того, как адресное пространство в IPv4 закончится, два стека протоколов — IPv6 и IPv4 — будут использоваться параллельно (англ. dual stack ), с постепенным увеличением доли трафика IPv6, по сравнению с IPv4.» — все стремится к тому, что IPv6 будет править миром, а вы хотите отказаться и не хотите этого принять сейчас. Уверен, вы в скором будущем справите ситуацию с блокировкой IPv6, если не сейчас.

Нафиг сущестует компонент "IPv6" в прошивке, если от него проблемы.

-

23 часа назад, Le ecureuil сказал:

.... IPv6 ....

Удалите этот компонент.

в первый раз прочитал "коММент".

он у меня установлен:

Удалить??? зачем?? 21век - надо перекочевать уже с ipv4 на ipv6. Поэтому и не удаляю. Чтоб разубедить, чтобы его удалил, надо аргументы, а то просто так не удалю.

-

13 часа назад, Le ecureuil сказал:

Не удалось воспроизвести на Opera Mini / Android.

если не верите, то могу сделать ЗаписьЭкранаСмартфона и выложить сюда. Надо?

-

13 часа назад, Le ecureuil сказал:

Проверьте, не использует ли Опера случаем мобильный интернет для обхода блокировки по WiFi.

на телефоне только ви-фи и нет сим-карты.

В 02.08.2017 в 17:54, edm сказал:переключитесь в разный режим сжатия данных,

а вы попробовали это в настройках оперы?

-

6 часов назад, Le ecureuil сказал:

По IPv4 все нормально.

Действительно, похоже на работу IPv6.

7 часов назад, Mamay сказал:IP v6 пользуете?

фиг знает.

но что бы там не было, исправить этот баг нужно в следующем обновлении

-

7 минут назад, AndreBA сказал:

Они все "стабильны", каждая в свою меру. В обновлении может исправили вашу проблему.

не исправили

-

2 часа назад, edm сказал:2 часа назад, Sort44 сказал:

После этой прошивки, было исправление!

Попробуйте Версия 2.10.A.5.0-5!

2 часа назад, edm сказал:хмм, сейчас проверил, и оказывается , что не блокирует интернет вообще . прошивка 2.10.A.4.0-1

НЕ исправлен в версии 2.10.A.5.0-5

И в Опере Мини есть всё еще доступ в интернет :(.

-

1

1

-

-

-

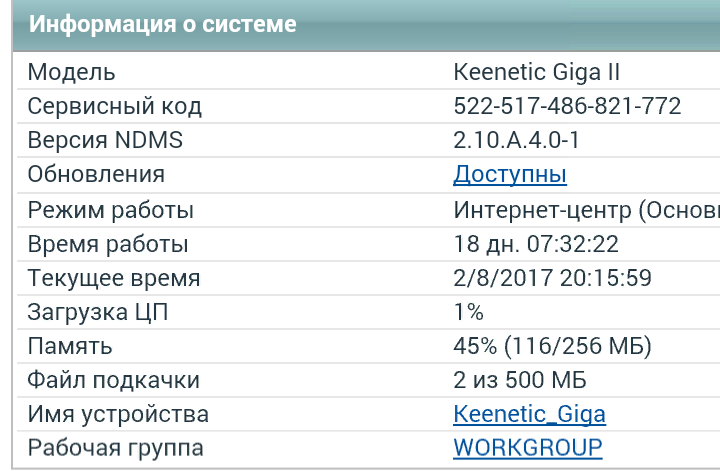

хмм, сейчас проверил, и оказывается , что не блокирует интернет вообще . прошивка 2.10.A.4.0-1

-

2 часа назад, Le ecureuil сказал:

Давайте подробности.

При блокировке блокируется весь доступ в сеть для любых протоколов.

скачайте "opera mini" на андроид и переключитесь в разный режим сжатия данных, занесите интернет в запретный режим для этого устройста. и без слов всё понятно будет. На опере мини будет интернет, а все остальные приложения андроида не будут иметь выход интернет.

2 часа назад, Le ecureuil сказал:Если socks пролезает, значит каким-то иным путем.

каким?

(всё лишь догатки насчет того, что опера использует протоколь socks)

-

Во всех Версиях прошивки (от 2.06 по 2.10) при запрете достура в интернет стандартными стредствами из веб-интерфейса блокируются весь трафик http и https, но не блокируются socks соединения. Это уязвимость. Почему? потому что на Опере Мини остается доступ в интернет (т.к. опера мини использует socks).

исправьте это. это доставляет неудобства. так как те, кого запретил доступ в интернет, используют оперу мини для обхода этого запрета. и вынужден их в Чёр.список добавить.

-

Это не баг. Это нехватка места

-

1

1

-

не блокирует интернет

in 2.10

Posted

когда жму в веб-интерфейсе - автоматически перезагружается.