-

Posts

937 -

Joined

-

Last visited

-

Days Won

3

Content Type

Profiles

Forums

Gallery

Downloads

Blogs

Events

Posts posted by dexter

-

-

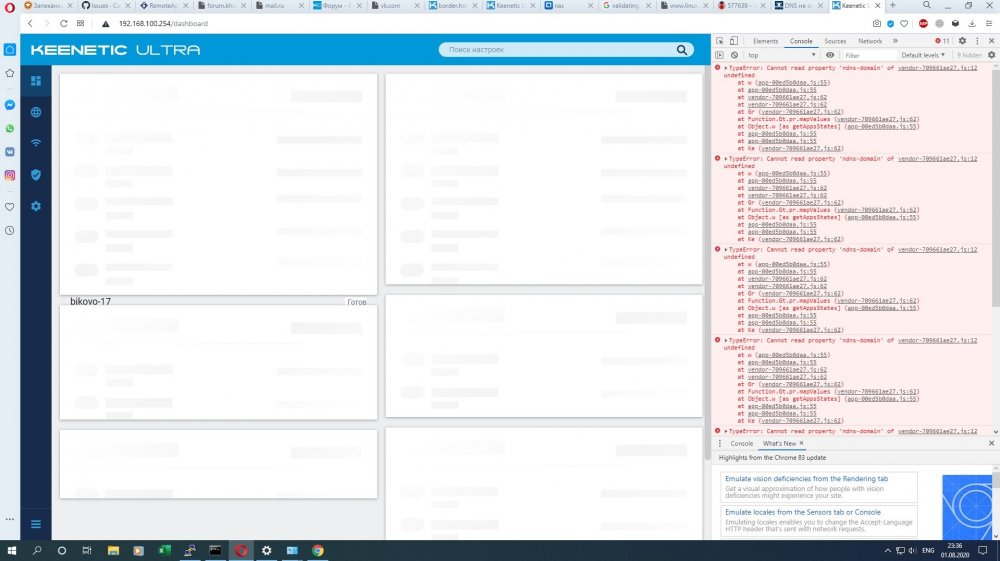

Ниже пост с логом в момент когда не сохранился селф-тест и завис веб интерфейс роутера.

-

Выплыла непонятная проблема с туннелями.

Два дня подряд на данном роутере падают туннели. При этом первый раз упали не в одно время, а сегодня ночью оба сразу.

Ниже сообщением будет только лог с log сервера, т.к. сегодня не мог снять селф-тест.

Когда эта проблема возникла первый раз, при снятии селф-теста, в момент его сохранения на компьютер, вебка роутера зависла и помогла только перезагрузка. При этом cli продолжал работать.

-

Данный баг исправили в 3.6 Alpha 2, обновляться можно?

-

Удаленный KN-1910 так же отвалился после перепрошивки. Хотя поработал какое-то время.

-

У меня на 3х роутерах всё нормально.

-

Не работаю IPIP туннели на данной прошивке.

Пришлось делать откат на крайнюю бету. Из особенностей на данном роутере поднято 2 IPIP туннеля c ipsec.

Постом ниже селф-тест.

-

C SSH сервером все в порядке. Проблема оказалась в "putty" - слишком древняя версия.

-

При попытке SSH соединения в лог сыпется запись:

Сен 28 14:02:53 dropbear Child connection from 192.168.100.10:53843 Сен 28 14:02:53 dropbear Exit before auth from <192.168.100.10:53843>: No matching algo mac c->sСоединение при этом не устанавливается.

Эта же ошибка и на 2.16.D.6.0-1.

-

-

Проблема из темы

В логах постоянно:

Feb 17 10:28:21 ip-ip.bikovo-17.home ndm: Hotspot::Account: IPv4 address 192.168.30.1 belongs to multiple hosts: Feb 17 10:28:21 ip-ip.bikovo-17.home ndm: Hotspot::Account: --> 00:08:9b:e9:1d:ac (00:08:9b:e9:1d:ac) on Bridge0. Feb 17 10:28:21 ip-ip.bikovo-17.home ndm: Hotspot::Account: --> 00:08:9b:e9:1d:ad (00:08:9b:e9:1d:ad) on GigabitEthernet0/Vlan31.С предыдущей темы топология не менялась. НАС с 2 сетевыми картами, которые в разных acces vlan и в разных портах на кинетике.

В какой момент нужны селф-тесты.

Прошивка 3.5 alpha 8, но и на предыдущих такое же поведение.

-

Проблема присутствует довольно давно, в данный момент fw 3.5 alpha 8.

Проблема в том, что временами со счетчика трафика порта прилетает некорректное значение.

06-14-20 10:06:01 <rxpackets>789715</rxpackets> <txpackets>449612</txpackets> 06-14-20 10:07:01 <rxpackets>807266</rxpackets> <txpackets>459172</txpackets> 06-14-20 10:08:01 <rxpackets>39691</rxpackets> <txpackets>469686</txpackets> 06-14-20 10:09:01 <rxpackets>843293</rxpackets> <txpackets>479579</txpackets> 06-14-20 10:10:01 <rxpackets>860061</rxpackets> <txpackets>489044</txpackets>

Такая картина происходит на всех 4 портах устройства.

Во вложении 4 лог файла по номеру каждого порта.

Данные сняты с помощью утилиты ndmq "show interface GigabitEthernet0/x stat"

-

Да, после повторной перезагрузки все работает как надо.

-

Не помогло на Ultra 2 3.5 Alpha 5.

Роутер прошился, перезагрузился, но интерфейс пришлось руками добавлять в бридж.

-

При перезагрузке ZK Ultra 2 не включается в бридж EoIP туннель. При этом сам туннель поднят и работает.

Руками из cli добавляю и все работает.

В стартап конфиге он есть в секции бриджа, а в ранинг конфиге его нет.

Прошивка 3.5 Alpha 2, но и на предыдущих наблюдалось такое поведение.

Проверить это очень легко. Селф-тест ниже.

-

2

2

-

-

Опять весь лог забит сообщениями

Апр 11 08:52:04 ndm Hotspot::Account: IPv4 address 192.168.30.1 belongs to multiple hosts: Апр 11 08:52:04 ndm Hotspot::Account: --> 00:08:9b:e9:1d:ac (00:08:9b:e9:1d:ac) on Bridge0. Апр 11 08:52:04 ndm Hotspot::Account: --> 00:08:9b:e9:1d:ad (00:08:9b:e9:1d:ad) on GigabitEthernet0/Vlan31. Апр 11 08:52:07 ndm Hotspot::Account: IPv4 address 192.168.30.1 belongs to multiple hosts: Апр 11 08:52:07 ndm Hotspot::Account: --> 00:08:9b:e9:1d:ac (00:08:9b:e9:1d:ac) on Bridge0. Апр 11 08:52:07 ndm Hotspot::Account: --> 00:08:9b:e9:1d:ad (00:08:9b:e9:1d:ad) on GigabitEthernet0/Vlan31. Апр 11 08:52:07 ndmПрошивка 3.4 Alpha 13.

-

Работает, спасибо.

-

1

1

-

-

Предыдущей у меня не осталось. Сейчас стоит бета 3.3.15, если кто файликом прошивки поделится я дам селф-тест.

-

А глюк только со стороны сервера на Alpha 8 словили или и со стороны клиентов?

-

@KorDen, IP alias нет. IP на ван интерфейсе от прова по DHCP, но он не меняется.

-

Да, не работает именно сервер. К нему не могут 2 клиента приконнектиться (KN1910 на 3.4 Alpha 7 и ZK Ultra1 на 2.16.D.1.0-1).

-

1

1

-

-

Не поднимаются IPIP IPsec туннели к Ultra 2 от клиентов.

При прошивки Ultra 2 на версию 3.3.15 туннели заработали. При этом 1910 на 3.4 Alpha 7 нормально поднимает туннель.

Ниже селф-тест с Ultra 2

-

1

1

-

-

На крайнем драфте данные сообщения пропали.

-

Проблема из темы

В логах постоянно:

Feb 17 10:28:21 ip-ip.bikovo-17.home ndm: Hotspot::Account: IPv4 address 192.168.30.1 belongs to multiple hosts: Feb 17 10:28:21 ip-ip.bikovo-17.home ndm: Hotspot::Account: --> 00:08:9b:e9:1d:ac (00:08:9b:e9:1d:ac) on Bridge0. Feb 17 10:28:21 ip-ip.bikovo-17.home ndm: Hotspot::Account: --> 00:08:9b:e9:1d:ad (00:08:9b:e9:1d:ad) on GigabitEthernet0/Vlan31.С предыдущей темы топология не менялась. НАС с 2 сетевыми картами, которые в разных acces vlan и в разных портах на кинетике.

В какой момент нужны селф-тесты.

-

Подтверждаю. Удалить устройство не получилось. В журнале, при этом, нет никаких сообщений.

Ultra 2 на 3.6 Alpha 3 проблема с IPIP туннелями

in 3.6

Posted

Оно давно не падало. Проверю обязательно.