-

Posts

1766 -

Joined

-

Last visited

-

Days Won

27

Content Type

Profiles

Forums

Gallery

Downloads

Blogs

Events

Posts posted by hellonow

-

-

(config)> ip http ssl acme shutdown Acme::Client: Acme component disengaged. (config)> no ip http ssl acme shutdown Acme::Client: Acme component engagedданная команда больше служит для отладки, у кого возникают проблемы с сертификатами. Поэтому в cli doc ее нет.

-

2

2

-

-

@usmanov есть команда в консоли, которая отключает продление и получение сертификата:

ip http ssl acme shutdown -

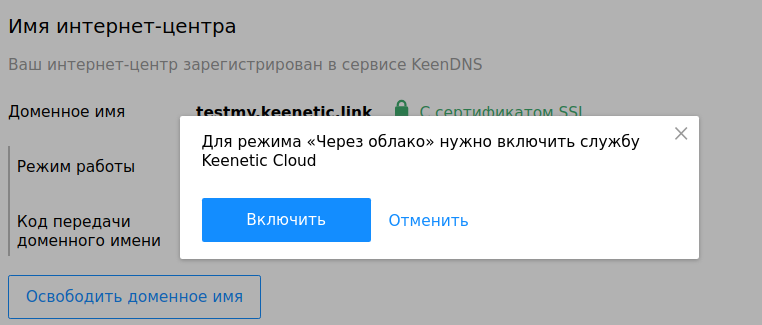

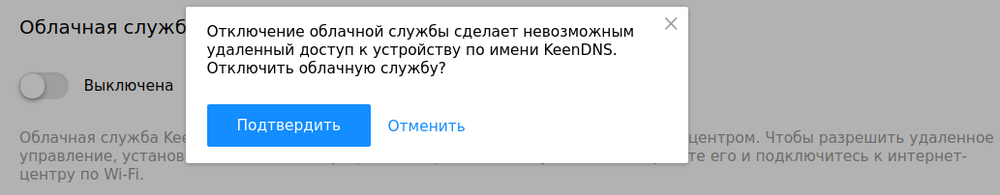

@Denis Puzankov не получится, т.к. служба 'cloud-control' (Keenetic Cloud) необходим для работы службы 'ndns' (KeenDNS):

@Denis Puzankov в режиме Точки Доступа нет поддержки подключения Облачных клиентов (My.Keenetic).

@eralde может дополнить описание для режима Точки Доступа, чтобы не было таких вопросов, как думаешь?

-

1

1

-

-

@ИваN на будущее, не надо сразу бежать делать сброс, у Вас есть доступ к Домашнему сегменту и пользователь 'admin', где по умолчанию включен 'cli'.

Если у Вас возникают вышеописанные проблемы, то заходим в настройки роутера через консоль и вводим следующие команды:

(config)> sh loи смотрим: [W], [C], [E].

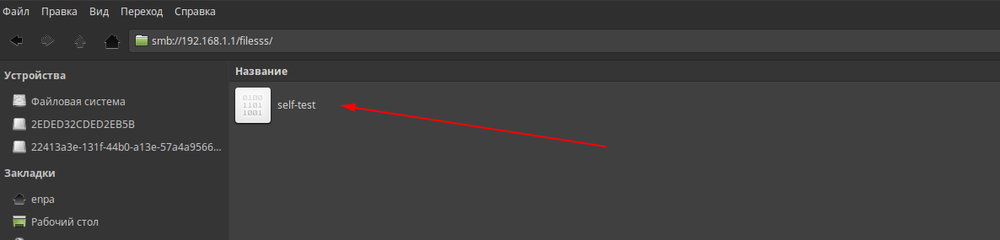

Более того, если у Вас еще подключен накопитель, то можно на него записать self-test.txt:

(config)> copy ndm:/self-test FILESSS:/self-testдалее в SMB\CIFS:

копируем sf сюда, в скрытом посте.

-

Взяли из данной темы - https://forum.keenetic.net/topic/2620-неофициальное-хранилище-прошивок-keenetic-by-enpa/ все файлы выкладываются в Хранилище.Странная ситуация. Информируют, что версия для моделей пересобрана, а скачать ее невозможно. А каким образом Вы ее скачали?-

1

1

-

-

@eralde да, проблема актуальна, если менять тэги для пользователя в webui, происходит автоматический выход, связанный с удалением 'tag http':

(config)> ================================================================================ Time Message ================================================================================ I [Jun 15 15:40:06] ndm: Core::Authenticator: user "admin" optional tags deleted. I [Jun 15 15:40:06] ndm: Core::Authenticator: user "admin" tagged with "opt". I [Jun 15 15:40:06] ndm: Core::Authenticator: user "admin" tagged with "ipsec- l2tp". I [Jun 15 15:40:06] ndm: Core::Authenticator: user "admin" tagged with "ftp". I [Jun 15 15:40:06] ndm: Core::Authenticator: user "admin" tagged with "torrent". I [Jun 15 15:40:06] ndm: Core::Authenticator: user "admin" tagged with "printers". I [Jun 15 15:40:06] ndm: Core::Authenticator: user "admin" tagged with "cifs". I [Jun 15 15:40:06] ndm: Core::ConfigurationSaver: saving configuration...config)> sh ru user admin password md5 6a7ebcd3a16ad2e6abcbda2cxxxxxx password nt 209c6174da490caeb422f3fa5xxxxx tag cli tag opt tag ipsec-l2tp tag ftp tag torrent tag printers tag cifsПри этом доступ в настройки роутер через консоль сохраняется. Далее в консоли вводим команды:

(config)> user admin tag http Core::Authenticator: User "admin" tagged with "http".И таким образом возвращаем себе доступ в WebUI.

-

2

2

-

-

Пока делают возможность добавления сторонних публичных DNS-серверов в WebUI, можно добавить в консоли, быстро и легко:

для всех интерфейсов:

(config)> ip name-server 1.1.1.1 Dns::Manager: Nameserver 1.1.1.1 added, domain (default). (config)> ip name-server 1.0.0.1 Dns::Manager: Nameserver 1.0.0.1 added, domain (default).для конкретного интерфейса:

(config)> ip name-server 1.1.1.1 "" on ISP Dns::InterfaceSpecific: Nameserver 1.1.1.1 added, domain (default), interface ISP. (config)> ip name-server 1.0.0.1 "" on ISP Dns::InterfaceSpecific: Nameserver 1.0.0.1 added, domain (default), interface ISP.Проверяем добавленные сервера:

(config)> show ip name-server server: address: 1.1.1.1 domain: global: 0 server: address: 1.0.0.1 domain: global: 0 server: address: 8.8.8.8 domain: global: 49325 server: address: 8.8.4.4 domain: global: 49325 server: address: 1.0.0.1 domain: on global: 49325-

2

2

-

-

Переходите на версию 2.12, в ней 'bwmeter run' работает корректно, что в cli, что в webui (новом):

(config)> bwmeter run ISP download: current: 0 maximum: 0 download: current: 0 maximum: 0 download: current: 37644610 maximum: 37644610 download: current: 37644610 maximum: 37644610 download: maximum: 38065351 average: 34308228 Bwmeter::Client: Run completed.-

1

1

-

-

@Вежливый Снайпер у Вас аппаратная проблема связанная с нехваткой питания на USB порту, с некорректно работающим модемом.

Если есть записи типа:

[E] Jun 13 22:23:00 ndm: kernel: usb 1-1: unable to read config index 0 descriptor/start: -71то рекомендуется сначала попробовать активный USB hub с дополнительным питанием. Если не заработает, тогда нужно заменить модем на новый.

Распространенная проблема у модемов.

-

1

1

-

-

-

@eralde замечена другая бага. В WebUI. Процесс такой:

1. Заходим в http://192.168.1.1/controlPanel/apps#ftp, ставим чебокс 'Anonymous access', жмем Сохранить.

2. Нас редиректит обратно в http://192.168.1.1/controlPanel/apps#

3. Заходим в http://192.168.1.1/controlPanel/apps#ftp, убираем чебокс 'Anonymous access', жмем Сохранить.

4. Нас редиректит обратно в http://192.168.1.1/controlPanel/apps#

5. Заходим в http://192.168.1.1/controlPanel/apps#ftp, а чебокс у 'Anonymous access' продолжает стоять, пока не сделаешь F5.

-

1

1

-

-

@Nikolaiyka ставим режим permissive (для всех пользователей \ анонимный), далее проверяем с доменным именем ddns:

(config-ftp)> permissiveдалее подключаем FTP-клиента:

Статус: Определение IP-адреса для xx.ddns.net Статус: Соединяюсь с 81.5.xx.xx:2121... Статус: Соединение установлено, ожидание приглашения... Статус: Небезопасный сервер, не поддерживает FTP через TLS. Статус: Авторизовались Статус: Получение списка каталогов... Статус: Список каталогов "/" извлеченпри этом в логах:

I [Jun 8 17:13:10] pure-ftpd: (?@46.246.123.6) [INFO] New connection from 46.246.123.6 I [Jun 8 17:13:10] ndm: Core::Server: started Session /var/run/ndm.core.socket. I [Jun 8 17:13:10] ndm: Core::Server: client disconnected. I [Jun 8 17:13:10] pure-ftpd: (?@46.246.123.6) [INFO] anonymous is now loggedinзамечу, что 21 порт переназначен:

ip static tcp ISP 2121 127.0.0.1 21 !21ftpВывод: заход происходит корректно.

Отключаем режим permissive:

(config)> ip ftp Core::Configurator: Done. (config-ftp)> no permissiveПробуем зайти:

клиент:

Статус: Определение IP-адреса для xx.ddns.net Статус: Соединяюсь с xx.5.116.15:2121... Статус: Соединение установлено, ожидание приглашения... Статус: Небезопасный сервер, не поддерживает FTP через TLS. Команда: USER anonymous Ответ: 331 User anonymous OK. Password required Команда: PASS ************** Ответ: 530 Login authentication failed Ошибка: Критическая ошибка: Невозможно подключиться к серверув show log:

E [Jun 8 17:19:28] ndm: Core::Authenticator: no such user: "anonymous". I [Jun 8 17:19:28] ndm: Core::Server: client disconnected. W [Jun 8 17:19:33] pure-ftpd: (?@46.246.123.6) [WARNING] Authentication failed for user [anonymous] I [Jun 8 17:19:33] pure-ftpd: (?@46.246.123.6) [INFO] Logout.режим "анонима" отключен, пробуем login \ password:

I [Jun 8 17:21:29] ndhcpc: GigabitEthernet1: received ACK for xx.5.116.15 from 81.5.116.1. I [Jun 8 17:21:58] pure-ftpd: (?@46.246.123.6) [INFO] New connection from 46.246.123.6 I [Jun 8 17:21:58] ndm: Core::Server: started Session /var/run/ndm.core.socket. I [Jun 8 17:21:58] ndm: Core::Authenticator: user "enpa" authenticated, realm "ZyXEL Keenetic Giga III", tag "ftp". I [Jun 8 17:21:58] ndm: Core::Server: client disconnected. I [Jun 8 17:21:58] pure-ftpd: (?@46.246.123.6) [INFO] enpa is now logged inкак видим, все проходит удачно.

Теперь пробуем через ndns. Переключаем на прямой режим, т.е. с cloud на direct:

(config)> ndns book-name xxgiga3 keenetic.link directПроверяем с login \ password:

клиент:

Статус: Определение IP-адреса для xxgiga3.keenetic.link Статус: Соединяюсь с xx.5.116.15:2121... Статус: Соединение установлено, ожидание приглашения... Статус: Небезопасный сервер, не поддерживает FTP через TLS. Статус: Авторизовались Статус: Получение списка каталогов... Статус: Список каталогов "/" извлеченshow log:

I [Jun 8 17:26:33] pure-ftpd: (?@46.246.123.6) [INFO] New connection from 46.246.123.6 I [Jun 8 17:26:33] ndm: Core::Server: started Session /var/run/ndm.core.socket. I [Jun 8 17:26:33] ndm: Core::Authenticator: user "enpa" authenticated, realm "ZyXEL Keenetic Giga III", tag "ftp". I [Jun 8 17:26:33] pure-ftpd: (?@46.246.123.6) [INFO] enpa is now logged in I [Jun 8 17:26:33] ndm: Core::Server: client disconnected.зашло без проблем.

А теперь все проделываем с 21 портом по умолчанию. Удаляем переназначение порта:

(config)> no ip static tcp ISP 2121 127.0.0.1 21 Network::StaticNat: Static NAT rule has been removed.Вкл 21 порт во внешку (не стоит так делать):

(config)> ip ftp security-level public Ftp::Server: Security level changed to public.Пробуем зайти login \ password:

Статус: Определение IP-адреса для xxgiga3.keenetic.link Статус: Соединяюсь с xx.5.116.15:21... Статус: Соединение установлено, ожидание приглашения... Статус: Небезопасный сервер, не поддерживает FTP через TLS. Статус: Авторизовались Статус: Получение списка каталогов... Статус: Список каталогов "/" извлечен Статус: Получение списка каталогов "/cafefiles"... Статус: Список каталогов "/cafefiles" извлечен Статус: Получение списка каталогов "/"... Статус: Список каталогов "/" извлеченshow log:

I [Jun 8 17:31:11] pure-ftpd: (?@46.246.123.6) [INFO] New connection from 46.246.123.6 I [Jun 8 17:31:11] ndm: Core::Server: started Session /var/run/ndm.core.socket. I [Jun 8 17:31:11] ndm: Core::Authenticator: user "enpa" authenticated, realm "ZyXEL Keenetic Giga III", tag "ftp". I [Jun 8 17:31:11] pure-ftpd: (?@46.246.123.6) [INFO] enpa is now logged in I [Jun 8 17:31:11] ndm: Core::Server: client disconnected.Все было продело на версии прошивки:

(config)> sh ve release: 2.12.B.0.0-4 arch: mips ndm: exact: 0-b22688a cdate: 1 Jun 2018 bsp: exact: 0-ad98730 cdate: 1 Jun 2018 ndw: version: 1.0.5 features: wifi_button,wifi5ghz,usb_3,led_control, dual_image components: acl,adguard-dns,base,chilli,cifs, cloudcontrol,config-ap,config-client,config-repeater, corewireless,ddns,dhcpd,dlna,dpi,easyconfig,eoip,fat,ftp, gre,hfsplus,igmp,ip6,ipip,ipsec,kabinet,l2tp,madwimax, miniupnpd,monitor,nathelper-ftp,nathelper-h323,nathelper- pptp,nathelper-rtsp,nathelper-sip,netflow,nortondns,ntfs, nvox,openvpn,opkg,opkg-kmod-audio,opkg-kmod-dvb-tuner, opkg-kmod-fs,opkg-kmod-netfilter,opkg-kmod-netfilter- addons,opkg-kmod-tc,opkg-kmod-usbip,opkg-kmod-video, pingcheck,ppe,pppoe,pptp,skydns,ssh,sstp,sstp-server, storage,trafficcontrol,transmission,usb,usbdsl,usblte, usbmodem,usbnet,usbserial,vpnserver,vpnserver-l2tp,ydns manufacturer: ZyXEL vendor: ZyXEL series: Keenetic series model: Keenetic hw_version: 80280000-D hw_id: kng_re device: Keenetic Giga III class: Internet Center@Nikolaiyka @iggo проблема не воспроизводится. Все было проделано в WebUI и console. Тут уже надо смотреть Ваши self-testы.

-

1

1

-

-

@Sergey Avksentyev версия ПО?

-

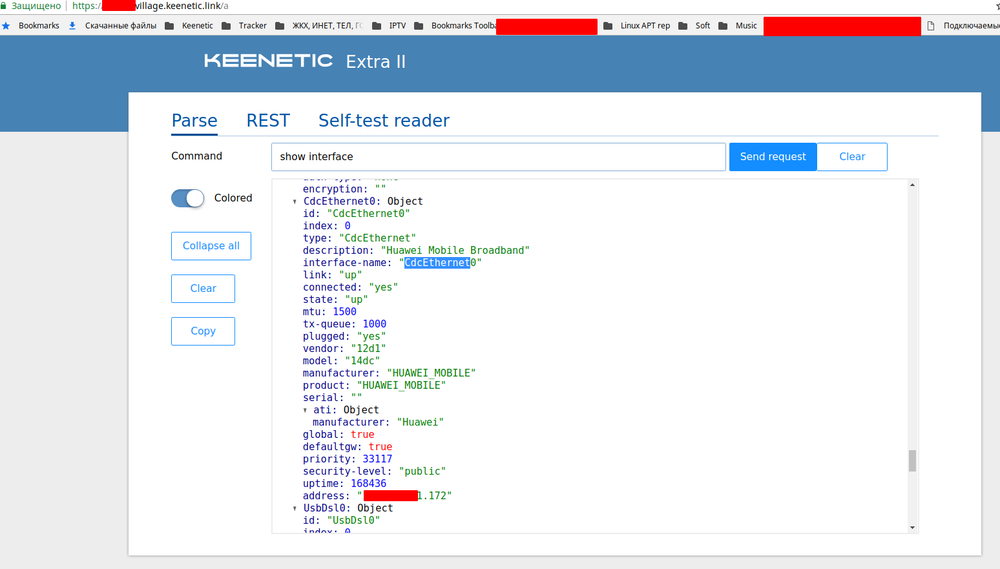

@Sergey Avksentyev через Облачный сервис работает. Роутер стоит за городом, подключение через CdcEthernet:

-

Да, уже создан кейс и нужные люди в курсе. Ждите фикса.Амужики - торазработчики - то знают?-

1

1

-

-

@kis-markiz @eralde да, наблюдаются проблемы в 2.12.B.0.0-4, из WebUI не стартует распаковка .tar.gz

Если в консоли вводим команду:

(config)> opkg disk OPKG:/ Opkg::Manager: Disk is set to: OPKG:/.после этого появляются записи:

[I] Jun 6 13:05:57 ndm: Opkg::Manager: disk is set to: OPKG:/. [I] Jun 6 13:05:57 ndm: Opkg::Manager: /tmp/mnt/OPKG mounted to /tmp/mnt/OPKG. [I] Jun 6 13:05:57 ndm: Opkg::Manager: /tmp/mnt/OPKG mounted to /opt/. [I] Jun 6 13:05:57 npkg: inflating "mipsel-installer.tar.gz". [I] Jun 6 13:05:58 ndm: Opkg::Manager: /tmp/mnt/OPKG initialized. [E] Jun 6 13:05:58 ndm: Opkg::Manager: invalid initrc "/opt/etc/init.d/rc.unslung": no such file or directory, trying /opt/etc/init.d/. [I] Jun 6 13:05:58 installer: Info: Раздел пригоден для установки. [I] Jun 6 13:05:58 installer: [1/5] Начало развёртывания системы Entware... [I] Jun 6 13:05:58 installer: Info: Создание папок... [I] Jun 6 13:05:58 installer: [2/5] Загрузка и установка базовых пакетов...-

2

2

-

-

-

@hooddy кстати, проверьте в режиме отладки, у Вас происходит переназначение на 5353 порт? Если да, то значит у Вас точно фильтруется 53 порт провайдером.

@hooddy или посмотрите вывод команды:

(config)> more temp:/ndnproxysafe.conf profile 1 safe-access profile 2 safe-access profile-set-server 1 176.103.130.130:5353 profile-set-server 1 176.103.130.131:5353 profile-set-server 2 176.103.130.132:5353 profile-set-server 2 176.103.130.134:5353 -

Добавлю, что Adguard пытается использовать нестандартный порт 5353:

profile-set-server 1 176.103.130.130:5353

profile-set-server 1 176.103.130.131:5353

profile-set-server 2 176.103.130.132:5353

profile-set-server 2 176.103.130.134:5353хотя, при этом, провайдер заявил, что 5353 они не блокируют.

Сам автор Adguard рекомендует так делать:

https://github.com/AdguardTeam/AdguardForiOS/issues/494#issuecomment-327753285

@ndm надо бы проверить этот момент с 5353 портом. Похоже это баг.

-

1

1

-

-

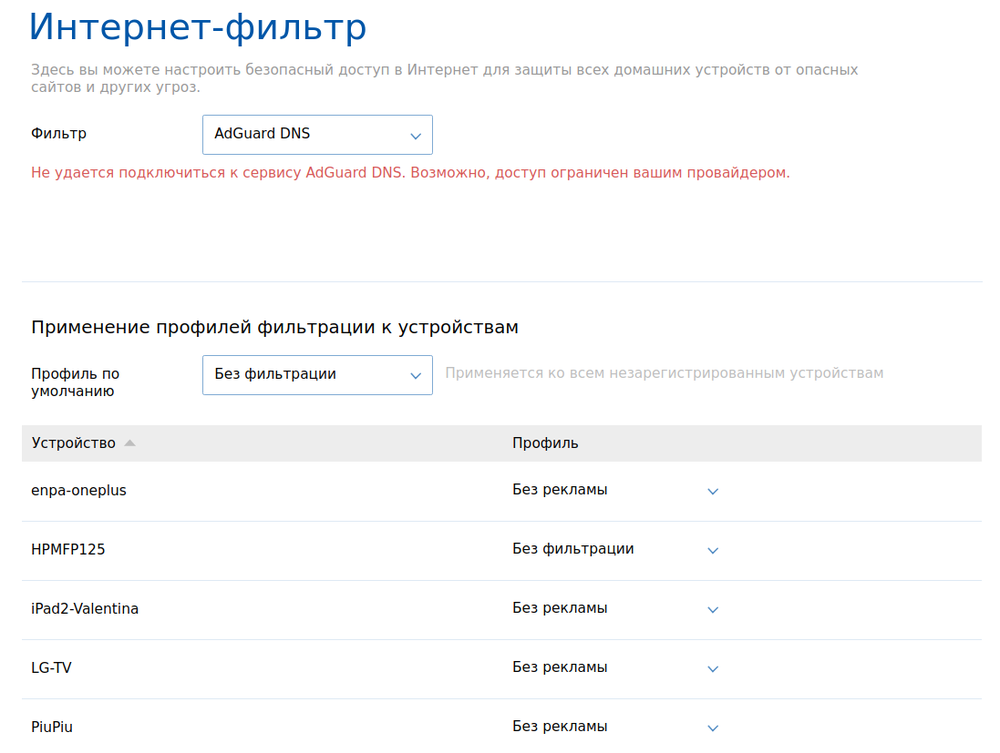

Если в разделе Интернет-фильтр веб-интерфейса, после включения Adguard DNS появляется предупреждение "Не удается подключиться к сервису AdGuard DNS. Возможно, доступ ограничен вашим провайдером", это значит, что Ваш провайдер фильтрует DNS трафик по 53 порту.

Для подтверждения, нужно обратиться к Вашему провайдеру и уточнить информацию о фильтрации 53 порта.

Также можно снять дамп трафика на ISP интерфейсе. Для этого потребуется Использование встроенного модуля захвата сетевых пакетов.

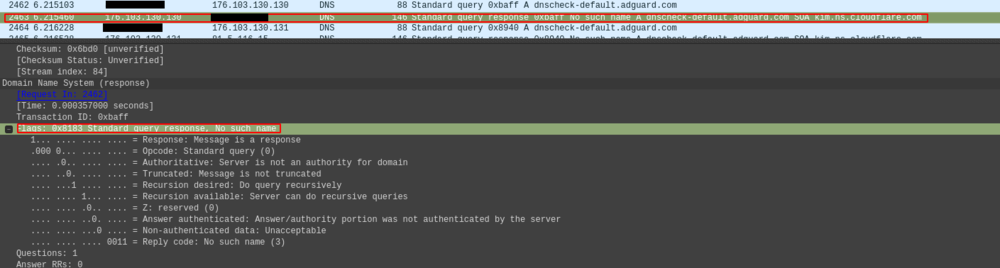

В дампе должен быть флаг с описанием "Standart query pesponse, No such name" :

Это говорит о том, что нет ответа на запрос и значит Ваш провайдер фильтрует 53 порт.

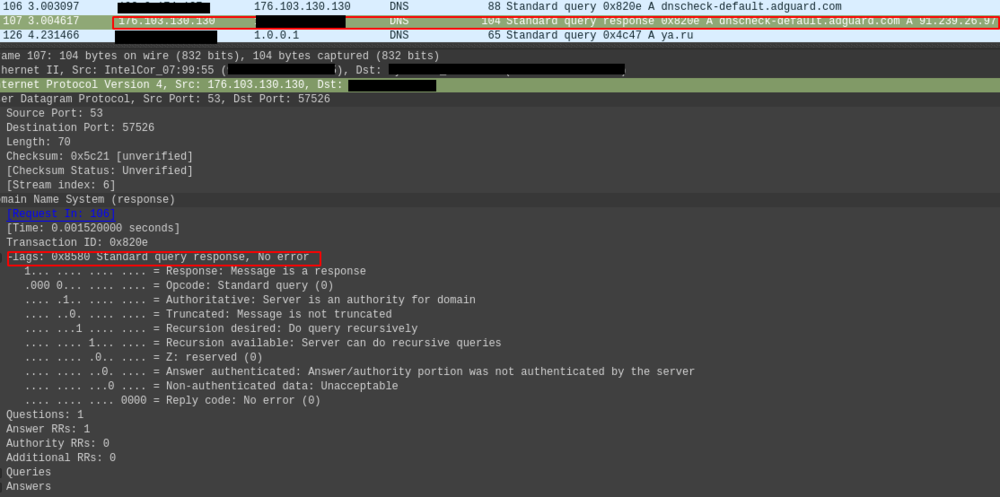

Удачный ответ на запрос:

Проверить в консоли доступность adguard-dns можно путем ввода команды:

(config)> adguard-dns enable AdguardDns::Client: AdGuard DNS enabled. (config)> show adguard-dns availability available: no port: 53 \ 5353К сожалению, сейчас многие провайдеры начинают фильтровать DNS-трафик через 53 порт, это связано с:

ЦитатаDNS-фильтрация

С целью предотвращения фишинговых атак на наших абонентов применяется мера по фильтрации внешних DNS запросов. Все обращения по DNS, направленные к неизвестным внешним серверам, автоматически обрабатываются нашими DNS-серверами.

-

1

1

-

1

1

-

-

@Sfut почему же, очень адекватное предложение. Зачем делать 10 кликов, когда можно сделать один?!

-

@Tammy пока можно примонтировать нужный диск с разделом для OPKG в консоли:

(config)> opkg disk Usage template: disk ({disk} | {disk}) Choose: ndm:/ flash:/ temp:/ proc:/ sys:/ storage:/ usb:/ dect:/ 01D2EACB13204BB0:/ files_ntfs:/ 3d255112-2e2d-eb73-c776-161f7a79f7fb:/ opkg:/ aa2fe07b-54c1-bf64-4619-689762e6dfdb:/ swap_ext3:/ 01D34F67D1376290:/ MyFiles:/ 274659ce-3efd-0f7a-3de7-ab72ca4628b9:/ EXT4:/далее:

(config)> opkg disk opkg:/ Opkg::Manager: Disk is set to: opkg:/.и можно не "отходя от кассы", сразу попасть в ssh opkg:

(config)> exec sh BusyBox v1.25.1 () built-in shell (ash)-

2

2

-

-

@iggo один диск, с двумя разделами:

/ # fdisk -l Disk /dev/sdb: 55.9 GiB, 60022480896 bytes, 117231408 sectors Units: sectors of 1 * 512 = 512 bytes Sector size (logical/physical): 512 bytes / 512 bytes I/O size (minimum/optimal): 512 bytes / 512 bytes Disklabel type: gpt Disk identifier: 40E97235-A385-4C17-AC6F-790864794C3E Device Start End Sectors Size Type /dev/sdb1 2048 51699711 51697664 24.7G Linux filesystem /dev/sdb2 51699712 117227519 65527808 31.3G Microsoft basic data/ # lsblk NAME MAJ:MIN RM SIZE RO TYPE MOUNTPOINT sdb 8:16 0 55.9G 0 disk |-sdb1 8:17 0 24.7G 0 part /opt `-sdb2 8:18 0 31.3G 0 part /tmp/mnt/FLS mtdblock0 31:0 0 512K 0 disk mtdblock1 31:1 0 512K 0 disk mtdblock2 31:2 0 512K 0 disk mtdblock3 31:3 0 27.8M 0 disk mtdblock4 31:4 0 512K 0 disk mtdblock5 31:5 0 2M 0 disk /storage mtdblock6 31:6 0 256K 0 disk mtdblock7 31:7 0 512K 0 disk mtdblock8 31:8 0 512K 0 disk mtdblock9 31:9 0 512K 0 disk mtdblock10 31:10 0 1.4M 0 disk mtdblock11 31:11 0 26.4M 0 disk / mtdblock12 31:12 0 27.8M 0 disk mtdblock13 31:13 0 512K 0 disk mtdblock14 31:14 0 127.5M 1 disk zram0 240:0 0 256M 0 disk [SWAP]

-

SSTP users

in 2.12

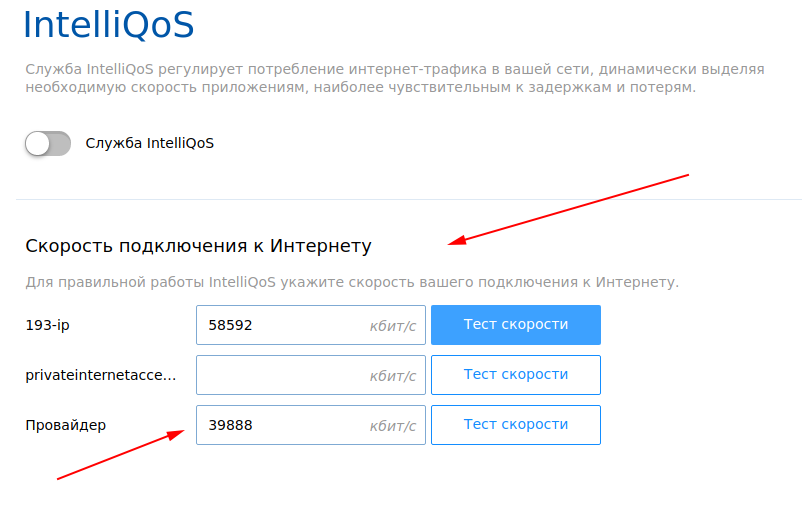

IntelliQoS Тест скороти

in 2.13

Posted

Да, перестало работать во всех версиях NDMS:

(config)> bwmeter run ISP Core::Ndss error[9241076]: [5032] HTTP error: 502 (Bad Gateway).чинят.