-

Posts

1766 -

Joined

-

Last visited

-

Days Won

27

Content Type

Profiles

Forums

Gallery

Downloads

Blogs

Events

Posts posted by hellonow

-

-

@Sort44 кстати, известный "варнинг":

-

Для тех, кому нужно поменять "время лизы", пока фиксят, то вводим в cli:

(config)> ip dhcp pool _WEBADMIN lease 100000 Dhcp::Pool: Pool "_WEBADMIN" lease has been changed. (config)> system configuration save Core::ConfigurationSaver: Saving configuration... максимальное значение: (config)> ip dhcp pool _WEBADMIN lease 100000222 Dhcp::Pool error[983059]: lease: lease limit exceeded, the maximum is 259200 seconds.-

1

1

-

-

@Leo отключите Гостевую сеть 5 ГГц через консоль, вводя следующие команды:

no interface WifiMaster1/AccessPoint1 ssid interface WifiMaster1/AccessPoint1 down system configuration save в консоли выглядит так: (config)> no interface WifiMaster1/AccessPoint1 ssid Network::Interface::Rtx::AccessPoint: "WifiMaster1/AccessPoint1": SSID reset. (config)> interface WifiMaster1/AccessPoint1 down Network::Interface::Base: "WifiMaster1/AccessPoint1": interface is down. (config)> system configuration save Core::ConfigurationSaver: Saving configuration...далее проверяем - http://192.168.1.1/?#wireless.guest-ap

-

@ydzhus если уж открываете протокол передачи файлов во внешнку, надеюсь переназначаете 21 порт на другой?

а так да, vpn-tunnel наше все!

-

@kalibannez Вам - сюда. Еще обсуждалось - здесь.

-

1

1

-

-

@Фролов Евгений можно настроить через консоль:

(config)> kabinet password - set a password server - set an authentication server IP address access-level - set an access level protocol-version - set a protocol version interface - bind to an interface -

@Kiborg_Man а разве должно так показывать? Ведь DNS-сервера все равно находятся в списке ip name-server, когда мы ставим Без фильтрации для хоста. Когда ставим Без фильтрации для хоста, то резолвятся DNS провайдера.

-

-

1

1

-

-

@Serge @ndm @vst Keenetic Giga III 2.12.A.2.0-1 - подтверждаю. Ошибка возникает при работе таких приложений, как utorrent \ skype. Загружаешь skype, ошибки сразу вылезают. Загружаешь utorrent ошибок нет, они появляются после выгрузки приложения:

[E] Jan 27 16:55:42 upnp: delete_redirect_and_filter_rules: invalid NDM response (no input.: 80720003) [E] Jan 27 16:56:00 upnp: Core::Syslog: last message repeated 2 times. [E] Jan 27 16:56:00 upnp: failed to remove port mapping [E] Jan 27 16:56:00 upnp: delete_redirect_and_filter_rules: invalid NDM response (no input.: 80720003) [E] Jan 27 16:56:00 upnp: failed to remove port mappingдалее вижу, что порты залипли и не очищаются из таблицы редиректа:

(config)> show upnp redirect entry: index: 0 interface: GigabitEthernet1 protocol: tcp port: 40319 to-address: 192.168.230.44 to-port: 40319 description: NAT-PMP 40319 tcp packets: 0 bytes: 0 entry: index: 1 interface: GigabitEthernet1 protocol: udp port: 40319 to-address: 192.168.230.44 to-port: 40319 description: NAT-PMP 40319 udp packets: 0 bytes: 0помогает ручное удаление редиректа порта через cli:

(config)> upnp no redirect tcp GigabitEthernet1 40319 192.168.230.44 UPnP::Manager: Redirect rule deleted: tcp 40319. (config)>upnp no redirect udp GigabitEthernet1 40319 192.168.230.44 UPnP::Manager: Redirect rule deleted: udp 40319. (config)> show upnp redirect UPnP::Manager: Redirect table is empty.self-test в на месте.

-

1

1

-

-

@vk11 проверил на GIII, через WebUI все прошло штатно. Old WebUI.

-

Добавил для всех моделей - здесь.

-

2

2

-

-

@hooddy на будущее

Keenetic-Lite-II-Recovery-2.12.A.1.0-4 --- cloud.mail

и не надо было бы перенастраивать ничего. конфиг бы сохранился.

-

1

1

-

-

@hooddy что за модель у Вас?

-

@TheBB да, либо вариант через cli:

Переименовал 2.12.A.1.0-4.bin файл в firmware.bin, закинул на носитель, далее:

(config)> copy OPKG:/firmware.bin flash:/firmware FileSystem::Repository: Firmware update started.все обновилось корректно.

-

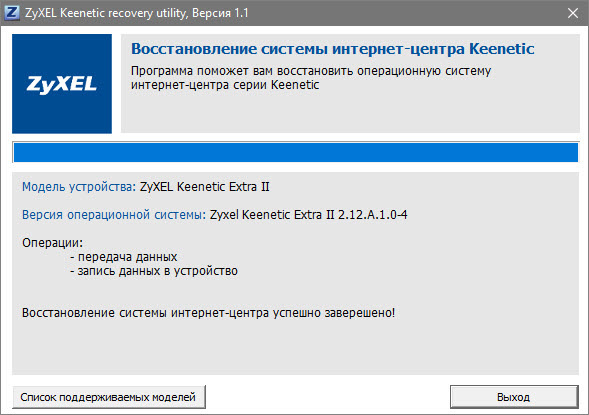

Для тех, кто не может обновиться через WebUI, путем загрузки файла, делайте восстановление через Recovery.

Добавил .bin файл Keenetic Extra_2.12.A.1.0-4.bin в Recovery - работает.

Добавил .bin файл Keenetic Giga III_2.12.A.1.0-4.bin в Recovery - работает.

Файл:

Keenetic-Extra-II-Recovery-2.12.A.1.0-4 --- cloud.mail

Keenetic-Giga-III-Recovery-2.12.A.1.0-4 --- cloud.mail

Keenetic-Extra-II-Recovery-2.12.A.1.0-4 --- yandex.disk

Keenetic-Giga-III-Recovery-2.12.A.1.0-4 --- yandex.disk

Аналогично и для других моделей Keenetic.

-

Обновляйтесь путем загрузки файла:На 2.12.A.1.0-3 Giga III обновился без проблем, а вот на 2.12.A.1.0-4 сегодня не захотел (без изменения состава компонентов), ошибка та же самая - FileSystem::Repository: firmware update is already in progress.ни в старом, ни в новом интерфейсах не обновляется, через файл - firmware update is already in progress. (8585305)

перезагрузка не помогла. self-test прикрепляю.

http://files.keenopt.ru/experimental/

https://forum.keenetic.net/topic/2620-неофициальное-хранилище-прошивок-keenetic-by-enpa/

Отправлено с моего ONEPLUS A5000 через Tapatalk

-

@Kiborg_Man @AndreBA Giga III 2.12.A.1.0-3 - подтверждаю, при добавлении неустановленного компонента в состав установки, появляется ошибка:

[E] Jan 20 23:41:19 ndm: FileSystem::Repository: firmware update is already in progress.

Обновиться можно - файлом.

@ndm @Dmitry Tishkin self-test добавлен.

-

@iggo @iqs да, получилось воспроизвести. проблема с easyconfig.

[C] Jan 1 03:00:45 ndm: Network::Interface::Rtx::Switch: "GigabitEthernet0": system failed [0xcffd013c]. [C] Jan 1 03:00:45 ndm: Hotspot::Manager: out of memory [0xcffe0e28]. [E] Jan 1 03:00:45 ndm: Core::Scgi::ThreadPool: not found: "host". [I] Jan 1 03:00:46 ndm: Core::Scgi::Session: redirected to: http://my.keenetic.net/_/netfriend. [I] Jan 1 03:00:47 ndm: Core::Scgi::Session: redirected to: http://my.keenetic.net/_/netfriend. [C] Jan 1 03:00:48 ndm: Network::Interface::Rtx::Switch: "GigabitEthernet0": system failed [0xcffd013c]. [C] Jan 1 03:00:48 ndm: Hotspot::Manager: out of memory [0xcffe0e28]. [E] Jan 1 03:00:48 ndm: Core::Scgi::ThreadPool: not found: "host". [I] Jan 1 03:00:48 ndm: Core::Scgi::Session: redirected to: http://my.keenetic.net/_/netfriend. [I] Jan 1 03:00:49 ndm: Core::Scgi::Session: redirected to: http://my.keenetic.net/_/netfriend. [C] Jan 1 03:00:50 ndm: Network::Interface::Rtx::Switch: "GigabitEthernet0": system failed [0xcffd013c]. [C] Jan 1 03:00:50 ndm: Hotspot::Manager: out of memory [0xcffe0e28]. [E] Jan 1 03:00:50 ndm: Core::Scgi::ThreadPool: not found: "host". [I] Jan 1 03:00:51 ndm: Core::Scgi::Session: redirected to: http://my.keenetic.net/_/netfriend. [I] Jan 1 03:00:52 ndm: Core::Scgi::Session: redirected to: http://my.keenetic.net/_/netfriend.Без easyconfig пускает без проблем.

@ndm @Dmitry Tishkin self-test в нужном месте.

-

2

2

-

-

-

@iggo @ndm @Dmitry Tishkin обновился из WebUI. Ничего не крашится. Сегменты открываются корректно. UII 2.12.A.1.0-2

@iggo выложите лог ошибок. надо смотреть Ваш сценарий настройки сегментов.Сейчас проверил GIII - все открывается. Там и там - почти полный состав компонентов, настроено 2 сегмента сети.

-

Конфиг перекочевал с какой прошивки? Или со сбросом переходили?В мобильном браузере тоже самое, да и баг проявился только на 2.12, на 2.11 его не было.Отправлено с моего ONEPLUS A5000 через Tapatalk

-

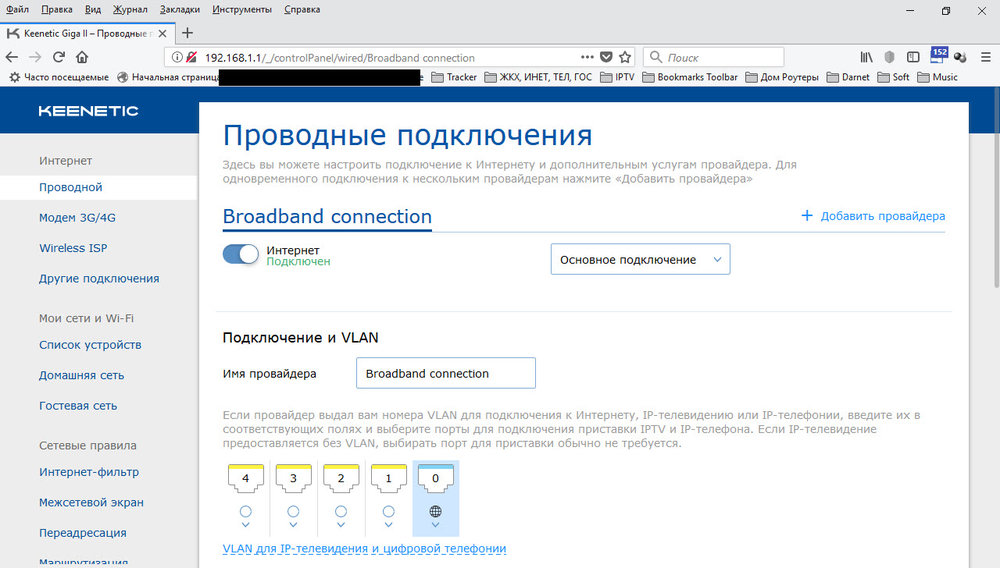

@Kiborg_Man @Dmitry Tishkin Giga II 2.12.A.1.0-1 - проверил в Firefox 57.0.4 (64-бит) \ Google Chrome 63.0.3239.132 (Официальная сборка), (64 бит), открывается controlPanel/wired/Broadband%20connection IPoE без проблем.

-

@Kiborg_Man к сожалению Вы меня не поняли, либо я неправильно сформулировал.

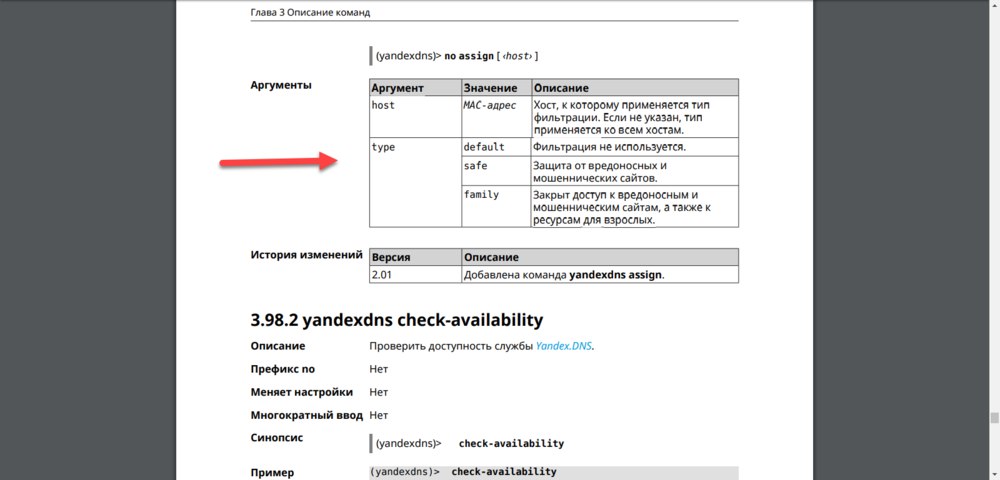

При включении демона adguard-dns, по умолчанию устанавливается профиль "standart" для всех хостов.

(config)> show ip name-server server: address: 176.103.130.130 domain: global: 1 server: address: 176.103.130.131 domain: global: 1 server: address: 176.103.130.132 domain: global: 1 server: address: 176.103.130.134 domain: global: 1 server: address: 94.228.xx.xx domain: global: 1000 server: address: 94.228.xx.xx domain: global: 1000Далее, по аналогии yandexdns:

где type default - фильтрация не используется. Это когда мы конкретно его указываем хосту.

Пример настройки я писал выше:

config)> adguard-dns assign a8:1e:84:85:xx:xx Usage template: assign [{host}] {type} Choose: a8:1e:84:85:f2:72 default a8:1e:84:85:f2:72 standard a8:1e:84:85:f2:72 family (config)> adguard-dns assign a8:1e:84:85:x:xx standard AdguardDns::Client: "a8:1e:84:85:f2:72" has been reassociated with "standard" profile. -

информация о загрузке CPU, памяти, файлу подкачки.

in 2.12

Posted

@Ari100krat с Giga KN-1010, подозревая большую нагрузку, я смотрю CPU в консоли:

(config)> show system cpustat interval: 266 busy: cur: 6 min: 6 max: 19 avg: 10 user: cur: 5 min: 3 max: 12 avg: 7 nice: cur: 0 min: 0 max: 0 avg: 0 system: cur: 1 min: 1 max: 6 avg: 2 iowait: cur: 0 min: 0 max: 1 avg: 0 irq: cur: 0 min: 0 max: 0 avg: 0 sirq: cur: 0 min: 0 max: 2 avg: 0